Lista para revisão – Prova Final

(não vale pontos)

1.

Uma

estação de uma pequena empresa, ao tentar uma conexão com a Intranet, recebeu

uma mensagem do tipo ICMP TIME EXCEEDED. No dia anterior, esse serviço estava

operando normalmente. Essa situação pode ocorrer quando?

a.

Parte superior do

formulário

b.

o servidor da Intranet está fora do ar.

c.

o tempo máximo para estabelecimento de uma conexão UDP

foi excedido.

d.

o default gateway da estação está fora do ar.

e.

existe um problema de roteamento interno, provocando loops entre

os roteadores.

f.

existe um congestionamento na rede, sinalizando que pacotes

serão perdidos.

2.

Sobre o protocolo

ICMP, analise as seguintes afirmativas:

I.

Trabalha com

detecção de erros na rede.

II.

Provê a base para

o funcionamento do comando ping.

III.

Funciona apenas

no contexto de redes locais.

Assinale a alternativa correta:

a.

Apenas uma das

afirmativas é falsa.

b.

Apenas as

afirmativas 1 e 2 são falsas.

c.

Apenas as afirmativas 1 e 3 são falsas.

d.

Apenas as

afirmativas 2 e 3 são falsas.

e. As afirmativas 1, 2 e 3 são falsas.

3.

O ICMP, por

padrão, não é considerado um protocolo de transporte, e, por isso, seus dados

em um fluxo congestionado podem ser descartados.

( ) Certo ( )Errado

4.

Os protocolos SNMP e ICMP, que operam na mesma camada do OSI,

podem ser usados para a avaliação de protocolos de gerenciamento de rede:

enquanto o SNMP abrange os conceitos de agente e estação de gerenciamento com

MIB, o ICMP permite obter informações relativas aos erros em máquinas

conectadas, a partir, por exemplo, da função ping.

( ) Certo ( )Errado

5.

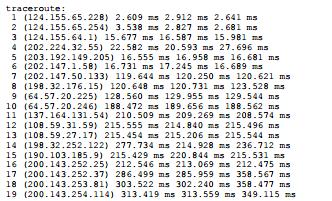

Considerando o texto abaixo, que representa o resultado de um

teste realizado por meio da ferramenta traceroute, na qual pacotes são enviados

entre dois hosts da Internet, um no Japão e outro no Brasil, é correto afirmar

que o round trip time até o roteador de número 14 é

maior que o round trip time até o roteador de número 16, o que indica que este

último está geograficamente mais próximo da fonte que o roteador 14.

( )Certo ( )Errado

Justifique sua resposta.

- Nos sistemas Linux, a ferramenta de testes

traceroute é utilizada para obter o caminho que um pacote atravessa por

uma rede de computadores até chegar ao destinatário, para isso ela utiliza

o protocoloParte superior do formulário

- SMTP

- ICMP

- IGMP

- RIP

7.

O processo de

traceroute consiste em obter o caminho que um pacote atravessa por uma rede de

computadores até chegar ao destinatário. O traceroute também ajuda a detectar

onde ocorrem os congestionamentos na rede, já que é dado, no relatório:

a.

número de pacotes enviados com erro.

b.

tamanho dos pacotes que sofreram colisão.

c.

total de tabelas de roteamento percorridas entre a origem e

o destino.

d.

latência até cada máquina interveniente.

e. banda ocupada pelos pacotes enviados para a máquina destino.

8.

O SSH (secure

shell) é utilizado para acesso a dispositivos que suportem gerenciamento remoto

em redes. Acerca do SSH e do gerenciamento remoto, julgue os itens.

Em consequência do padrão do protocolo, o SSH utiliza o protocolo de transporte

TCP na porta 22. Entretanto, em determinados dispositivos, é possível alterar a

porta padrão.

(

)Certo ( )Errado

9.

A autenticação do

SSH pode ser feita por meio de senha. Para o uso de chaves do tipo RSA, deve-se

utilizar o telnet, pois o SSH não possui esse tipo de suporte.

( )Certo ( )Errado

10.

Alguns termos

relacionados a protocolos e serviços utilizados em rede estão

disponibilizados na coluna I. Estabeleça a correta correspondência com as

portas utilizadas, disponibilizadas na coluna II.

Coluna I

1. DNS

2. FTP

3. SMTP

4. SSH

Coluna II

( ) porta TCP 22.

( ) porta TCP

20 e TCP 21.

( ) porta TCP

25.

( ) porta UDP

53 e porta TCP 53

Asequência correta é:

- 2, 1, 4, 3

- 1, 3, 2, 4

- 3, 1, 4, 2

- 4, 2, 3, 1

- 2, 3, 1, 4

11.

Faça um esquema

gráfico demostranto a ordem de verificação da relação de confiança utilizada no serviços Rlogin.

12.

No serviço Rlogin

o arquivo /etc/hosts.equiv é utilizado para autenticação de usuários

confiáveis. O que contêm este arquivo?

13.

No serviço Rlogin

o arquivo ~/.rhosts é utilizado para autenticação de usuários confiáveis.

O que contêm este arquivo?

14.

O serviço de rede

Rlogin atualmente é pouco utilizado em administração de serviços de rede devido

a problemas de segurança no acesso aos sistemas. Descreva em poucas palavras a causa dos problemas de

segurança enfrentados no uso do Rlogin.

15.

Em relação ao

serviço FTP, analise as afirmativas a seguir:

I.

Como forma de

aumentar a velocidade de transferência de

arquivos, o FTP utiliza o protocolo de transporte UDP como

padrão.

II.

O FTP utiliza

duas conexões TCP/IP para realizar transferência de arquivos, uma servindo de controle e outra para enviar os dados.

III.

O modo passivo do

FTP foi criado para permitir a transferência de arquivos binários.

Está

correto somente o que se afirma em:

- I;

- II;

- III;

- I e II;

- I e III.

16.

Em redes, as

portas 21, 22, 23 e 80 normalmente são associadas aos seguintes serviços,

respectivamente:

- FTP, SSH, Telnet, HTTP.

- Telnet, SSH, FTP, HTTP.

- FTP, Telnet, HTTP, SSH.

- SSH, FTP, Telnet, HTTP.

17.

Explique a

diferença entre os serviços de FTP ativo e passivo.

18.

A transferência

de dados entre hosts que se utilizam do serviço FTP pode ser efetuada de modo

binário ou ASCII. Qual a diferença e em qual caso utilizamos

cada uma delas?

19.

No serviço conhecido como DNS, quais registros são utilizados

para, respectivamente, informar um endereço IPv4 referente a um nome de host, um alias (apelido) de host e, fnalmente, indicar o servidor

de mensagens de e-mail em um domínio?

a.

AAAA, MX, CNAME

b.

A, MX, CNAME

c.

CNAME, A, MX

d.

A, CNAME, MX

e.

AAAA, A , MX

20.

Sobre DNS e Domínios, analise as assertivas e assinale a

alternativa que aponta a(s) correta(s).

I. A essência do DNS é a criação de um esquema

hierárquico de atribuição de nomes baseado no domínio, e de um sistema de banco

de dados distribuído para implementar esse esquema de nomenclatura.

II. Todo domínio, seja

um único host, seja um domínio de nível superior, pode ter um conjunto de

registros de recursos associado a ele.

É correto afirmar?

a.

A afirmação I

está correta e a afirmação II está incorreta

b.

A afirmação I

está incorreta e a afirmação II está correta

c.

Ambas afirmações

estão corretas

d.

Ambas afirmações

estão incorretas

21.

Em sistemas

GNU/Linux Debian o servidor Bind (open source) é largamente utilizado em

sistemas de resolução de nome DNS . Neste serviço os

arquivos abaixo devem ser configurados adequadamente. Descreva sucintamente o

que deve ser declarado em cada um destes arquivos abaixo:

a.

/etc/bind/named.conf.options

b.

/etc/bind/named.conf.local

c.

/etc/bind/db.dominio.zone onde dominio é o nome do dominio.

22.

Qual a difrença

entre consultas recursivas e não recursivas realizadas no serviço DNS.

23.

Faça um esquema

gráfico demonstrando o fluxo de informações entre cliente e servidores DNS em

uma consulta recursiva.

24.

Em um serviço DNS

qual a função de um servidor DNS cache?

25.

Qual a diferença

entre um servidor DNS autoritativo e outro não autoritativo?

26.

Qual a diferença

entre uma consulta direta e uma consulta reversa realizada a partir de um

servidor de nomes DNS?

27.

João é o

administrador de Redes de sua empresa. Ele está analisando o firewall

da Instituição e percebeu que há duas portas liberadas para o servidor DNS: a

53 TCP e 53 UDP. Ele ficou em dúvida sobre a real necessidade de permitir que

essas portas estejam abertas para a sua rede local. De acordo com o

conhecimento visto em sala, explique se a preocupação de João é válida ou se

ele pode deixar essas portas liberadas para a rede interna da empresa.

Justifique sua resposta.

28.

Leia as

afirmações abaixo:

I.

O

servidor web apache possui suporte para virtual host, fazendo uso da diretiva

de configuração VirtualHost. Com esse recurso, é possível separar arquivos para

logs dos acessos recebidos em diferentes sítios web, que forem disponibilizados

no servidor Apache.

II.

A

diretiva DocumentRoot do Apache encontrada na declaração de virtual host indica o usuário

administrador do site publicado.

Quanto as afirmações acima podemos afirmar:

a)

A

afirmação I está correta e a

afirmação II está incorreta

b)

A

afirmação I está incorreta e a afirmação II está correta

c)

Ambas

afirmações está corretas

d)

Ambas afirmações estão incorretas

- O servidor Web Apache é

configurado pelo seguinte arquivo mestre:

A) httpd.conf

B) apache.conf

C) webapp.conf

D) htaccess.conf

- Para que o servidor

Apache aceite pedidos de comunicação na porta 8080, deve ser escrita no

arquivo ports.conf a seguinte diretiva de configuração:

a) Bind 8080

b) Wait 8080

c) Accept 8080

d) Listen 8080

- Num servidor Apache

utilizado para hospedar dezenas de websites, qual diretiva precisa ser

configurada no arquivo 000default ou em dos arquivos/subdiretórios

que são carregados através de chamadas do tipo include?

- HostVirtual.

- VirtualHost.

- DocumentRoot.

- UserDir.

32.

Afsasdf

- Um acesso feito para o

endereço http://site.exemplo.com.br,

que está hospedado em um computador executando o servidor de aplicação

Apache 2, deve retornar uma página contendo o nome, logotipo e marca de

uma organização. Sabendo-se que a configuração padrão inicial do Apache 2

não foi modificada e que será utilizada uma página estática, as

informações a serem exibidas na página devem ser colocadas em um arquivo

com o nome:

- home.htm

- site.php

- page.html

- index.html

- page.asp

- Ao examinar o registro

(log) de acessos de um servidor de aplicação Apache (versão 2), o

administrador do sistema notou que as requisições destinadas ao sistema 1

(http://sistema1.exemplo.com.br) retornam com código 500 na maioria dos

casos, enquanto as requisições destinadas ao sistema 2

(http://sistema2.exemplo.com.br) retornam predominantemente com código

200. Isso quer dizer que:

- há um problema de falta de memória no sistema 1 e

timeout no sistema 2;

- há um problema no código do lado cliente produzido

no sistema 2;

- há um problema de permissão de acesso no sistema 1

e um redirecionamento de acesso no sistema 2;

- há um problema na execução de código do lado

servidor no sistema 1;

- não há problemas com os sistemas.

- Um webmaster,

ao configurar o site http://www.exemplo.com.br/ em um servidor httpd

Apache v 2.2, deseja que a raiz dos documentos seja mapeada no diretório

de sistema /var/site/www.

Qual diretiva de configuração ele deve usar no arquivo de configuração do apache?

- DocumentRoot /var/site/www

- DocumentRoot /var/site/www http://www.exemplo.com.br/

- DocumentRoot

http://www.exemplo.com.br/ /var/site/www

- RootDocument

http://www.exemplo.com.br/ /var/site/www

- RootDocument /var/site/www

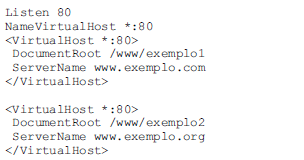

- É possível fazer que um

servidor com um único endereço IP e múltiplos nomes apontando para este

computador no DNS (domain name system) responda pelos URIs (uniform

resource identifiers) www.exemplo.com e www.exemplo.org em um

servidor Apache Web Server mediante a edição do

arquivo 000default

(versão Debian) conforme o código mostrado abaixo.

( )Certo ( )Errado

Caso

esteja errado aponte o erro:

37.

"É possível

configurar o Outlook Express para utilizar um protocolo na leitura de e-mails em que as mensagens ficam armazenadas no servidor e

o utilizador pode ter acesso a suas pastas e mensagens em qualquer computador,

tanto por webmail como por cliente de correio eletrônico, como o Outlook

Express." O protocolo citado no texto é o:

a.

IMAP

b.

SMTP

c.

HTTP

d.

POP3

e.

FTP

38.

Descreva,

DETALHADAMENTE, como ocorre o envio de uma mensagem de email

a partir deum agente de usuário remetente para um agente de usuário

destinatário que recebe email usando o POP3. Na sua resposta, devem constar os

protocolos de Nível de Aplicação e de Transporte envolvidos, e as portas de

comunicação usadas pelos processos cliente e servidor. Suponha, para fins de

simplificação, que o cliente SMTP do lado do remetente usa a porta 3000 para

enviar a mensagem, e que o cliente POP3 do lado do destinatário usa a porta

4000. Considere ainda que o agente de usuário remetente. Faça um esquema

gráfico.

- Uma empresa deseja obrigar seus empregados e enviar e-mails corporativos usando somente autenticação SMTP.

Para isso, o servidor de e-mail deve ser

configurado para reservar uma porta somente para troca de mensagens entre

MTAs e outra porta exclusiva para mensagens enviadas por seus usuários.

Essas portas são, respectivamente: