Lista de exercícios

Sistemas de

Informação

Lista para prova

final

Disciplina

: Redes Wireles

- Defina redes wireless

- Monte uma tabela comparando os sub-padrões da tecnologia 802.11 quanto as características freqüência de transmissão, taxa de transmissão e alcance.

- Redes Bluetooth foram especificadas para atender quais tipos de rede de comunicação?

- Redes zigbee foram especificadas para atender quais tipos de rede de comunicação.

- Elabore um quadro comparando as tecnologias Zigbee e bluetooht quanto as características alcance, taxa de dados, freguencia de operação modo de acesso ao meio.

- Considerando que um sistema no

padrão 802.11b/g esteja instalado em área aberta. Qual será a perda de sinal de um ponto localizado a 70 m do ponto de

acesso?

- Considerando o exercício anterior qual seria o

sinal (em dBm)

de um ponto localizado a 40 m do ponto de acesso se o transmissor tem

potência de transmissão de 400mw e antena de 2 dBi?(desconsidere

as perdas nos cabos e conexões)

- Como redes wi-fi (802.11) podem ser organizadas quanto à disposição dos dispositivos e a forma com organizam as transmissões de dados?

- Quais são as duas técnicas de modulação utilizadas em redes 802.11?

- Resuma o funcionamento do método de acesso CSMA/CA.

- Quais são os dois recursos de segurança oferecidos pelo protocolo WEP?

- Quais os dois tipos de autenticação previstas no protocolo WEP?

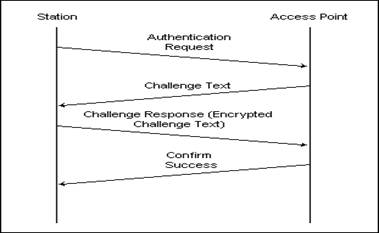

- Descreva os passos para um ponto de rede realizar a autenticação de rede utilizando o protocolo WEP.

- Descreva os principais aspectos técnicos da topologia de redes piconet utilizadas no padrão 802.15 (Bluetooth).

- A transmissão de dados em redes piconet se dá através de qual esquema de modulação? Qual a quantidade de portadoras utilizadas? Quem estabelece a freqüência de trabalho?

- Quais as distâncias de transmissão, largura de banda e freguencia de transmissão em redes Bluetooth?

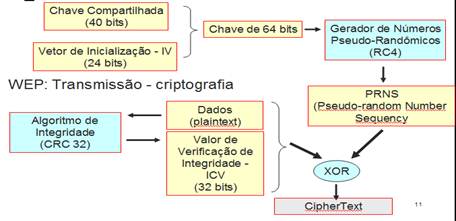

- Cite as principais especificações (tamanho de chaves, gerência de chaves, etc..) do padrão de segurança WEP.

- Cite as principais especificações (tamanho de chaves, gerência de chaves, etc..) do padrão de segurança WPA.

- A figura abaixo esquematiza o funcionamento do protocolo WEP. Descreva em poucos passos este funcionamento.

- A figura abaixo esquematiza a autenticação de uma estação wi-fi em uma redes 802.11 atráves de um Access-point (AP). Descreva em poucos passos este processo.